¿Te llegó alguno de estos correos? ¡Cuidado, te infectan con malware!

Los cibercriminales distribuyeron correos electrónicos infectados con malware a lo largo de Latinoamérica durante 2023, según la empresa de ciberseguridad ESET. Los expertos ofrecen algunos ejemplos de los emails maliciosos que amenazan a los usuarios de la región.

¿Cómo te atacan a través de tus correos electrónicos?

La mayoría de los correos maliciosos reconocidos por ESET aprovechan vulnerabilidades de Microsoft Office. Usan exploits que vienen en documentos de Word o Excel, así como en archivos ZIP, según la compañía.

Los troyanos de acceso remoto conforman el malware más distribuido por este medio. Algunos ejemplos encontrados son:

- Agent Tesla

- AsyncRAT

- njRAT

Por otro lado, los expertos identificaron que los atacantes utilizaron la técnica de email spoofing para hacer creer que los correos eran enviados por empresas legítimas.

[TE RECOMENDAMOS: Cuidado: circulan mensajes y correos falsos a nombre de Correos de México; así puedes detectarlos]

“A través de estos correos se hacen pasar por marcas u organizaciones de confianza para hacer creer que se trata de una comunicación legítima y el objetivo es que las personas abran un documento o hagan clic en un enlace malicioso”.

ESET

Los delincuentes falsifican la dirección de correo del remitente para que parezca que el mensaje viene de un banco, una empresa o un organismo de gobierno. “Como el correo parece verdadero, las personas se confían”, advierten.

Ejemplos de correos con malware detectados en Latinoamérica

La compañía encontró al menos 5 ejemplos de cómo operan estos engaños con base en qué vulnerabilidades explotan para instalar malware en los equipos de la víctima:

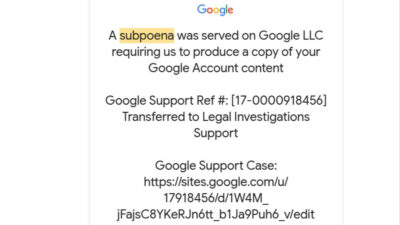

Se hacen pasar por una empresa mexicana

ESET recopiló correos maliciosos que suplantan la identidad de una empresa mexicana (cuyo nombre no ha sido revelado) y usan el logo de la compañía E-Fashion. Estos funcionan de la siguiente manera:

- El correo simula ser reenviado (Re:)

- Contiene un archivo adjunto con el nombre “Orden de Compra.xla”

- Parece una hoja de cálculo de Excel, haciendo referencia a una supuesta orden de compra.

- El archivo desplegará un exploit que aprovecha la vulnerabilidad CVE-2017-1182

- Se descarga el troyano Agent Tesla u otros virus

Esta vulnerabilidad en Office descubierta en 2017 es, junto con CVE-2012-0143, una de las más explotadas durante 2023, según la Telemetría de ESET.

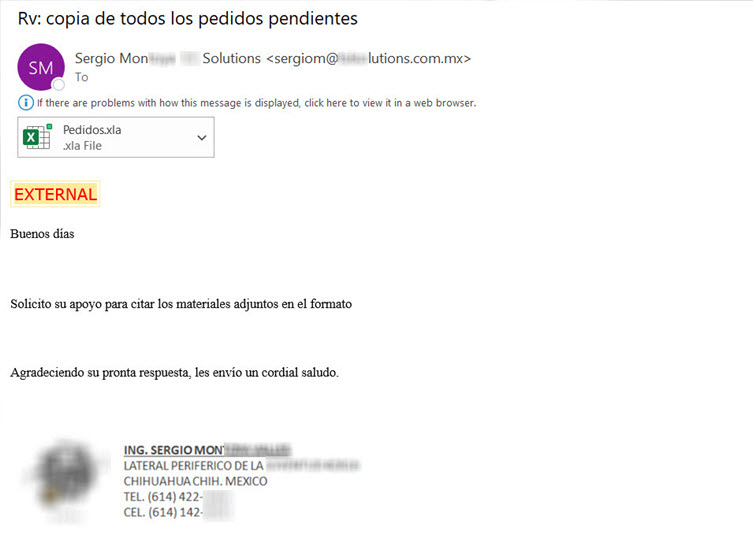

Te engañan con supuestos “pedidos pendientes”

Los expertos de ciberseguridad también hallaron dos correos cuyo dominio parece real debido su correcta redacción y a que suplantan la identidad de una empresa existente.

Contienen un archivo adjunto con el nombre “Pedidos.xls” que simula se parte de un proceso de compraventa. Como en el primer ejemplo, el correo simula ser reenviado: “Re: Copia de todos los pedidos pendientes“.

El análisis del Excel adjunto reveló que al abrir el documento se activa el proceso de explotación de la vulnerabilidad CVE-2017-0199, también en Microsoft Office, mediante el cual descargará el malware final.

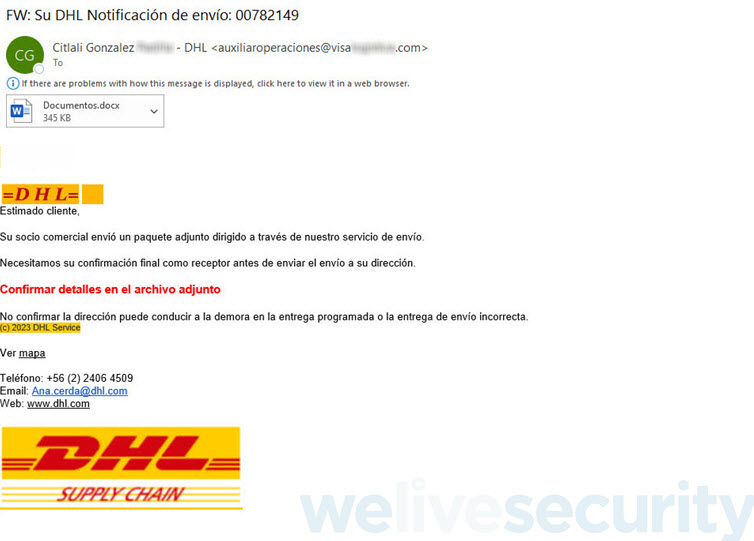

Estos correos se hacen pasar por DHL

Los últimos ejemplos de correos maliciosos encontrados por ESET suplantan la identidad de la empresa de mensajería DHL, usando dominios de empresas reales ajenas a la compañía amarilla.

El primero de los adjuntos es un documento Word mientras que el segundo es un archivo Excel. En ambos casos, los archivos adjuntos contienen código malicioso que ejecuta un exploit para la vulnerabilidad CVE-2017-0199.

- En segunda instancia, este intenta descargar malware en el equipo de la víctima. En los dos correos, el asunto del correo muestra la intención de hacer creer que se trata de un supuesto envío en camino.

Los correos comienzan con un saludo genérico y están bien redactados. En algunos casos se menciona el nombre de personas que trabajaron en la empresa suplantada.

El correo sigue siendo efectivo para los cibercriminales

Dichos ejemplos son prueba de que el correo electrónico sigue siendo una de las formas más comunes en que los cibercriminales distribuyen malware con el objetivo de infectar equipos, según ESET.

“La evolución de las amenazas y sus formas de cambiar para hacerlos más creíbles, hacen muy necesario que siempre estés alerta y desconfíes de correos y otras formas de comunicación que no hayas solicitado”, dicen los especialistas.

Recomendaciones para evitar ser víctima de estos ataques

Frente a la forma en que los ataques por correo electrónico han evolucionado, la empresa de ciberseguridad suscribe ciertas recomendaciones para que los usuarios no caigan en estos engaños:

- Nunca descargar archivos adjuntos, sin antes verificar la autenticidad del remitente.

- Ten especial cuidado en hacer clic en enlaces sospechosos.

A nivel de las organizaciones y empresas es crucial el fortalecimiento de las políticas de seguridad y la capacitación del personal en mejores prácticas de seguridad informática.

Finalmente, dichas organizaciones deberían mantener sus sistemas actualizados y contar con una solución de seguridad adecuada es fundamental para minimizar los riesgos.